Black Market

Introduction

La prise en compte du Black Market dans un plan global lié à la sécurité informatique est devenue une obligation pour une entreprise qui souhaite se protéger, sécuriser ses actifs et sa pérennité économique, sans oublier ses clients et son image. Bien évidemment, ce chapitre n’a pas pour mission de vous inviter à participer à ce Black Market en vendant ou en achetant les contenus commercialisés (bases de données piratées, identités numériques usurpées, etc.). Notre mission : vous permettre d’être un veilleur attentif de ce marché noir 2.0 de l’illicite.

Ce chapitre vise à expliquer pourquoi il est indispensable de réaliser une veille de cet environnement et à vous faire découvrir ce qu’est le Black Market : pourquoi ne faut-il pas le confondre avec le Dark Web/Deep Web ? Ce que l’on peut y trouver, son fonctionnement, ce qui est vendu et acquis, et comment orchestrer une veille efficace dans cet étrange milieu informatique.

Deep Web, Dark Web, Darknet, Black Market

Dès que l’on commence à parler du Black Market, le vocabulaire, sa situation géographique numérique, sa présence fantasmée ou non se mélangent. Il n’est pas rare de lire que le Black Market se cache dans le Deep Web. Que les pirates commercialisent leurs forfaits dans un Dark Web caché dans un darknet qui protège leur business. Si dans la forme le raccourci peut être entendu, dans le fond nous sommes à mille lieues de la réalité.

D’abord, le Deep Web n’a rien de dangereux et de trouble. Il s’agit ni plus ni moins des données qui ne sont pas référencées sur le Web. Par exemple, une base de données qui gère votre site ; ce blog qui n’est destiné qu’à votre famille ; ces courriels que vous envoyez et recevez ; ce forum qui réclame des identifiants de connexion pour accéder à ses contenus, etc. Tout ceci n’a pas pour mission d’être référencé. Les moteurs de recherche qui parcourent la toile avec leurs robots (spider) fouineurs n’ont pas la possibilité de les cataloguer pour les retrouver à la première demande. Bref, ces données sont dans le Deep Web.

Avant de nous lancer dans cette visite du Black Market et de son utilisation dans une politique de veille, revenons rapidement sur les différentes couches du Web. D’abord, le plus connu, le Web "commun", le Clear Web. Facebook, Twitter, YouTube en font partie. Il se trouve en quelques secondes via l’ensemble des moteurs de recherche du globe.

Ensuite, le Web de surface. Lui aussi est simple d’accès, mais on y trouve des contenus plus "underground" comme Reddit, jetable.org (permet de créer une adresse mail à durée limitée)...

Black Market, entre le visible et l’invisible

Le Black Market tente de se retrouver dans cet espace invisible, du moins pourrions-nous le penser au premier abord. Ce Web invisible est apparu pour la première fois dans le vocabulaire informatique en 1994, de la bouche de l’écrivain Jill H. Ellsworth. Le Black Market évolue dans le Deep Web, et plus précisément dans le Dark Web, le Dark Web étant lui-même une partie du darknet. Le darknet regroupe toutes les activités numériques organisées par un nombre limité de personnes n’évoluant pas obligatoirement dans le Dark Web, le Dark Web demandant obligatoirement un affichage de pages web. Compliqué ?

Le Dark Web est une infime partie de ce qui se cache dans le Deep Web sous forme de pages web accessibles via des outils comme Tor, Freenet, IP2, etc.

Le Dark Web ne se référence pas via un moteur de recherche ; du moins, normalement. Nous en reparlerons plus loin dans ces pages. Dans le darknet, on retrouve donc, par exemple, des mails chiffrés de pirate à pirate ou encore des boutiques du Black Market. Des boutiques qui, pour vivre, doivent évoluer dans le Dark Web, seul endroit où elles peuvent exister.

Bref, s’il fallait faire simple, le Black Market n’est rien d’autre qu’une boutique proposant des données piratées comme des bases de données volées sur un site web infiltré, des clones de cartes bancaires, des faux documents administratifs (de la fiche de paie en passant par des permis de conduire et autres fausses factures), des produits stupéfiants, des modes d’emplois et logiciels dédiés au piratage informatique sous la forme de pages web. Pour les plus extrêmes de ces boutiques, armes et munitions peuvent être acquises. L’idée étant bien évidemment...

Fonctionnement

Un portail du Black Market fonctionne comme les boutiques que vous croisez sur la toile : des produits, des clients, des vendeurs et des transactions financières. Pour attester de leur fiabilité, des systèmes de notation s’affichent comme sur eBay. Dans votre veille, le fait qu’un vendeur soit crédité d’un certain nombre de ventes, avec des clients satisfaits, doit vous faire tendre l’oreille sur l’authenticité des données qu’il commercialise. Il est fiable si son pourcentage de satisfaction dépasse les 80 %. Les notes des acheteurs attesteront de son efficacité et de la qualité des produits : les bases de données vendues sont-elles inédites ? Le contenu est-il intéressant ? La vitesse de fourniture ? Etc.

Les "shops" les plus connus proposent même des garanties. La donnée bancaire achetée ne fonctionne pas ? Le remboursement et/ou le remplacement sont orchestrés. Malheur aux vendeurs qui tenteraient de fournir des informations et des produits périmés car le Black Market est un milieu criminel qui fonctionne avec de nombreux intermédiaires dont les principaux acteurs sont baptisés les "escrows".

La mission de l’escrow ? C’est un intermédiaire qui contrôle et vérifie la transaction entre le vendeur et l’acheteur. Il réceptionne l’argent et verse la somme au vendeur une fois le produit réceptionné par l’acquéreur. L’escrow prend un pourcentage du prix fixé. Autant dire que le vendeur a tout à perdre en cas de problème. Un tiers, escrow ou boutique, qui conserve l’argent d’une transaction est baptisé "exit scam". Il existe aussi des robots escrows. Ils font l’intermédiaire...

Anonymat des boutiques ?

Les boutiques du Black Market peuvent être contactées via de nombreuses méthodes : par cooptation, des liens qui se passent de main à la main... La plus simple, et surtout devenue la tendance, est un moteur de recherche qui permet de trouver une information ou un produit précis en tapant une requête comme sur Yahoo!, Qwant ou Google. Le site de Black Market peut avoir la forme d’un forum ou tout simplement d’une boutique avec offres, prix, boutons d’achat. Méfiez-vous des forums. Le plus généralement, ce sont des nids de vipères, quand il ne s’agit pas tout simplement d’arnaques pures et simples. Le Black Market via Google n’est pourtant pas impossible. Nous y reviendrons un peu plus loin dans ce chapitre.

La grande majorité de ces boutiques évoluent via des adresses en .onion. Comme le rappelle Wikipédia, le .onion indique une adresse anonyme accessible par l’intermédiaire du réseau Tor (http://www.zataz.com/infiltration-pirate-via-un-noeud-tor/#axzz4gUQFI5Ji).

Comprenez qu’une URL sous la forme de "adresse.onion" ne fonctionnera pas sur Internet, via votre navigateur habituel tel que Chrome, Edge, etc. Cette adresse .onion ne pourra être lue qu’à partir du réseau Tor, ses proxies et son navigateur dédié, Tor Browser. L’adresse générée pour évoluer sur Tor est aléatoire, même s’il est possible de lui donner un sens pour connaître sa destination. Un espace .onion a offert pendant un temps la possibilité d’acquérir des noms de domaine en .onion. Plusieurs millions d’adresses furent vendues en bitcoins comme freakbugfpaynode.onion (Freak Bug-F Paynode), qui fut cédée pour 5 bitcoins, soit plus de 7000 €....

Mode d’emploi de Tor

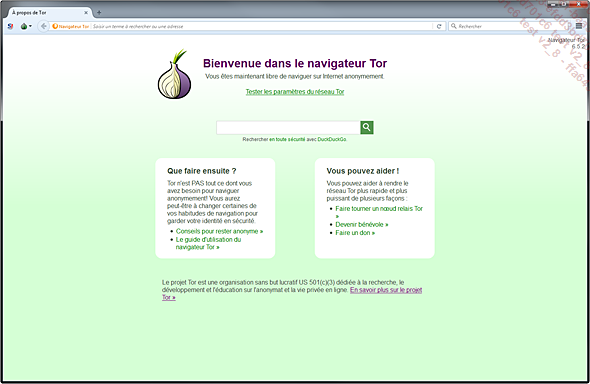

Pour mettre en place votre veille et visiter les espaces proposés dans le Black Market en passant par les adresses en .onion, l’installation de Tor et l’utilisation de Tor Browser sont indispensables. Les sections qui suivent détaillent la façon de l’installer et de l’utiliser.

1. Installation

L’installation est simple. Après avoir téléchargé Tor via le site officiel https://www.torproject.org, il suffit de l’installer sur votre ordinateur en suivant la procédure proposée par le logiciel.

2. Configuration de la sécurité

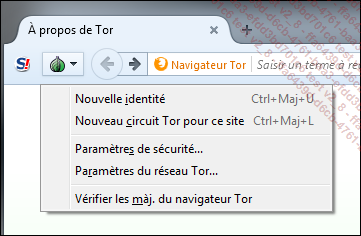

Dans l’onglet en forme d’oignon, en haut à droite du navigateur, paramétrez votre Tor Browser.

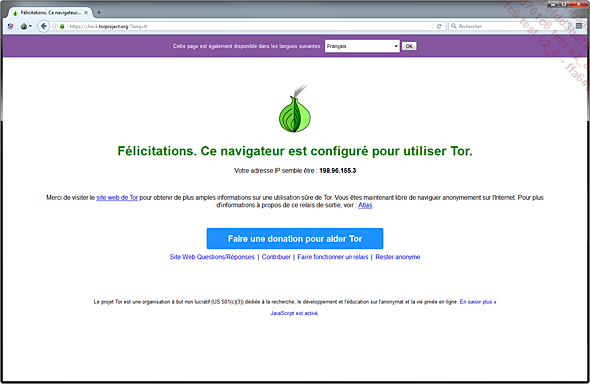

3. Vérification de l’adresse IP

Vous pouvez vérifier votre adresse IP en cliquant sur le lien Tester les paramètres du réseau Tor. Le lien http://www.mon-ip.com/localiser-adresse-ip.php va vous permettre de comparer votre véritable adresse IP avec votre adresse IP une fois Tor mis en fonction sur votre connexion. Les deux adresses IP doivent être différentes lorsque vous vous connectez via Tor.

4. Navigation

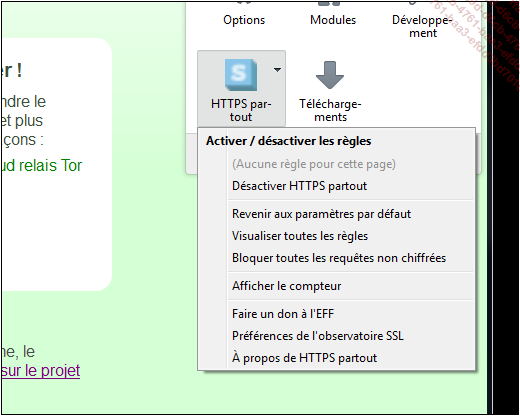

Pour naviguer sur Top, il suffit de rentrer l’URL .onion ou web dans la barre du navigateur. Les sites web recevront l’adresse IP que proposera Tor et non pas votre adresse IP officielle. Vous pouvez, en haut à droite dans le menu représenté par trois lignes horizontales, créer des règles pour les sites que vous souhaitez visiter, par exemple interdire les requêtes non chiffrées.

5. Changement d’adresse IP

En cliquant sur Nouvelle identité et Nouveau circuit Tor, vous changez l’adresse et les nœuds Tor utilisés auparavant.

6. Mise à jour

La mise à jour de votre logiciel Tor et de son navigateur est indispensable. Automatiquement...

Le référencement du Black Market

Comme nous avons pu le voir, le Black Market fait tout pour se cacher des autorités et protéger ses utilisateurs. Seulement, qui dit "business" dit obligatoirement afficher de la publicité pour attirer vendeurs et acheteurs. Cette schizophrénie contraint les organisateurs du Black Market à surfer entre Dark Web et affichage public. Ils sont donc obligés de communiquer. Il n’est pas rare de croiser des publicités pour des cartes bancaires en promotion, de la drogue, des places de cinéma cédées pour quelques centimes d’euros ou autres faux documents administratifs (http://www.capital.fr/entreprises-marches/comment-gaumont-pathe-s-est-fait-pirater-ses-places-de-cinema-1221930).

Des publicités existent sous forme de bannières, de flyers, d’affiches. Il existe aussi des moteurs de recherche alimentés par les administrateurs de markets et autres autoshops.

Nous détaillons ci-dessous les principaux moteurs de recherche du Black Market. Attention, leurs propositions sont dans la grande majorité illégales. Pour les outils de recherche disponibles via le Web, il est fortement conseillé d’utiliser un VPN afin de protéger votre identité numérique lors de vos visites. Attention, le VPN seul ne vous rendra pas anonyme, il permettra de mieux cacher votre identité auprès des sites que vous visitez et de votre fournisseur d’accès à Internet.

Les adresses .onion et les URL web proposées dans ce chapitre vous permettront de réaliser votre veille. Pour rappel, acquérir et/ou vendre des données piratées sont des actes punis par la loi.

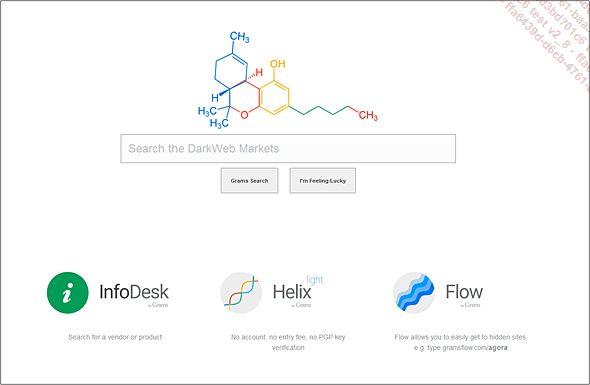

Grams

https://grams7enufi7jmdl.onion/

Le moteur de recherche Grams est le principal espace de recherche d’informations diffusées dans le Black Market....

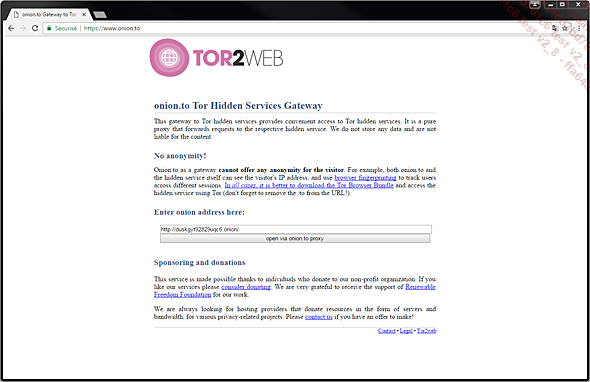

Annuaire de sites en .onion

Le site internet Tor2Web (https://www.onion.to) vous permet de visiter un espace en .onion sans passer par le biais du navigateur Tor. Cette possibilité existe, mais elle est fortement déconseillée si vous n’utilisez pas un système vous permettant d’anonymiser votre identité numérique (VPN, proxies, etc.).

Le principe du portail onion.to est simple. Vous fournissez l’adresse .onion visible uniquement via Tor. Tor2Web vous affichera le contenu dans n’importe quel navigateur web au travers d’une passerelle vers les services cachés de Tor qui exploite des proxies qui transmettent les requêtes aux .onion correspondants. Attention, le fonctionnement est donc hasardeux. Onion.to n’offre aucun anonymat pour ses visiteurs : adresse IP, empreintes du navigateur exploité peuvent apparaître.

Vocabulaire

Voici les abréviations et les définitions attenantes au vocabulaire exploité dans le Black Market. C’est une liste non exhaustive qu’il est conseillé de mettre à jour lors de vos visites afin de peaufiner et renforcer votre veille.

-

BAC : boîte à colis. Cela correspond aux grosses boîtes de La Poste utilisées par les facteurs pour y entreposer les courriers à distribuer dans une zone géographique précise. Les amateurs du Black Market peuvent s’en servir lors d’une commande d’un colis particulier à une adresse qui n’est pas la leur (dropbox).

-

BAL : boîte aux lettres.

-

Blinder : lier un cheval de Troie à un autre logiciel afin de cacher le logiciel espion.

-

BTC : BitCoins. crypto-monnaie légale, permettant de réaliser des transactions dans un certain anonymat.

-

Cardable : un site web cardable est un espace numérique qui permet d’utiliser des cartes bancaires piratées sans vérifications sérieuses.

-

Cardeur : pirate spécialisé dans la carte bancaire. Il fait du carding.

-

Card sharing : permet à des internautes d’accéder, contre de l’argent, à des chaînes de télévision à péage.

-

CC : carte de crédit.

-

CCV : carte de crédit virtuelle.

-

CP : correspond à des contenus pédopornographiques. La consultation, la sauvegarde et la distribution de ce genre de contenu sont sévèrement réprimées par la loi.

-

CNI : carte nationale d’identité.

-

CVV : code de sécurité que l’on trouve derrière les cartes bancaires.

-

CW : Clear Web. C’est le Web que l’on utilise facilement : Facebook, YouTube, Google, Twitter, etc.

-

DAB : distributeur automatique de billets....

Liste des markets et autoshops

Voici une liste non exhaustive des principaux marketplaces du Dark Web. Cette liste ne prend pas en compte les forums et espaces privés disponibles dans le Web profond. Vous pouvez vous en servir pour créer votre propre veille selon vos besoins et attentes. Dans tous les cas, même si Tor protège votre identité, il vous est conseillé aussi de renforcer votre veille par l’utilisation simultanée d’un VPN. Il n’y a pas d’adresses françaises dans cette liste. La réputation de ces espaces est très mauvaise.

Boutiques en anglais :

-

AlphaBay : http://pwoah7foa6au2pul.onion (fermée par la police)

-

Dream Market : http://lchudifyeqm4ldjj.onion

-

Valhalla : http://valhallaxmn3fydu.onion

-

Wall Street Market : http://wallstyizjhkrvmj.onion

-

Zion Market : http://zionshopusn6nopy.onion

-

Minerva Market : http://kp6yw42wb5wpsd6n.onion/

-

Placemarket : http://plcmkt2lhafgfrkb.onion

Boutiques russes :

-

RAMP : http://ramp5bb7v2abm34a.onion

-

PekarMarket : http://pekarmarkfovqvlm.onion

-

Rutor : http://rutorzzmfflzllk5.onion

-

WayAway : http://wayawaytcl3k66fl.onion

-

HYDRA : http://hydraruzxpnew4af.onion

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations