Virtualisation, enjeux et concepts

Définition et vue d’ensemble

Le marché de la virtualisation des solutions d’infrastructure informatique est aujourd’hui en plein essor. Bien que cette notion ne soit pas nouvelle, les problématiques de rationalisation des ressources matérielles, de réduction des coûts et de compatibilité des systèmes hétérogènes offrent aujourd’hui un terrain fertile pour le développement rapide des solutions de virtualisation.

On peut identifier pour les solutions de virtualisation plusieurs domaines d’application :

-

Virtualisation des ressources utilisateurs, applications, profils et contenus.

-

Virtualisation des moyens d’accès à l’environnement de travail.

-

Virtualisation système.

-

Virtualisation des moyens de stockage.

-

Virtualisation des ressources réseau.

Chacun de ces domaines propose un panel de technologies et de solutions offrant de nombreuses fonctionnalités pour répondre aux principaux besoins des directions informatiques.

1. Terminologie et concepts

Paravirtualisation

Technologie de virtualisation logicielle basée sur l’utilisation d’un hyperviseur et optimisée pour ce type de fonctionnement.

Hyperviseur

Système basé sur l’utilisation d’un noyau hôte allégé et optimisé, utilisé pour faire fonctionner simultanément plusieurs systèmes d’exploitation sur une même plate-forme matérielle.

Virtualisation matérielle

Technologie de virtualisation basée sur l’utilisation de ressources de type matérielles. Intel (Intel VT) et AMD (AMD-V) proposent une gamme de processeurs dédiés à la virtualisation matérielle sur les plates-formes x86.

Virtualisation du système d’exploitation

Technologie de virtualisation dont le principe est l’exécution d’un système d’exploitation dans un contexte isolé des ressources matérielles de la plate-forme hôte.

Virtualisation d’applications

Technologie de virtualisation dont le principe est la mise à disposition et l’exécution d’une application dans un contexte isolé des ressources du système d’exploitation de la plate-forme hôte.

Machine virtuelle

Environnement émulé...

Mise en œuvre et sécurisation des solutions de virtualisation

La sécurisation des infrastructures virtualisées doit devenir une de vos préoccupations majeures lors de la mise en œuvre de ce type de solution.

Cette section présente les principes généraux de sécurisation de plates-formes virtualisées pour les emplois les plus courants.

1. Mise en œuvre des environnements virtualisés

a. Consolidation de ressources

La consolidation de ressources est le regroupement logique et cohérent de ressources informatiques dans le but de sécuriser le système d’information et de réaliser des économies d’échelle.

Les solutions de virtualisation sont utilisées pour consolider les serveurs ou les postes de travail, les applications, les environnements de stockage et les bases de données. La sécurisation des environnements virtualisés représente une contrainte forte pour assurer la disponibilité, la confidentialité et l’intégrité des données.

Organisation des ressources consolidées

Du point de vue général, la consolidation de ressources doit être organisée de manière logique, en séparant les données suivant leur niveau de criticité et de sensibilité. Dans ce modèle, les données consolidées doivent suivre le modèle de cloisonnement des environnements d’exécution.

Bénéfices techniques

-

Gestion des ressources dynamique.

-

Sauvegarde d’environnements utilisant du matériel obsolète.

-

Diminution des coûts d’acquisition, d’immobilisation et de gestion du matériel.

-

Administration des ressources simplifiée.

b. Maintien en situation opérationnelle

Le maintien en situation opérationnelle de serveurs ou d’applications critiques est une utilisation courante des solutions de virtualisation.

Les assistants de migration de type P2V (Physical to Virtual) transforment l’image obtenue à partir d’un système physique existant en une image de type machine virtuelle. Le besoin de reconfigurer des environnements complexes est éliminé et le bénéfice technique de ce type de solution est important pour les équipes opérationnelles....

Cloud et mobilité : de nouveaux enjeux pour la virtualisation d’applications

1. De la virtualisation au cloud computing

a. Introduction

La virtualisation est la base technique indispensable pour fournir des environnements automatisés à la demande sur tout type d’architecture matérielle. La virtualisation supprime l’adhérence entre la partie technique et physique de l’infrastructure. Ce mouvement de fond a permis de réduire les délais de mise en œuvre mais aussi de concevoir des solutions souples, plus proches des besoins et usages des utilisateurs métiers.

Le développement de la virtualisation a été accompagné par l’introduction de solutions d’automatisation du déploiement et de gestion de ressources. Cette phase d’industrialisation, rendue possible par l’utilisation d’outils d’orchestration et de provisioning de ressources, a introduit le concept de cloud privé au sein des directions informatiques. Le coût de possession et de maintenance d’un centre de données (ou datacenter en anglais) étant très coûteux, le développement des accès réseau invite naturellement à évoluer vers la consommation de ressources externes et donc de cloud.

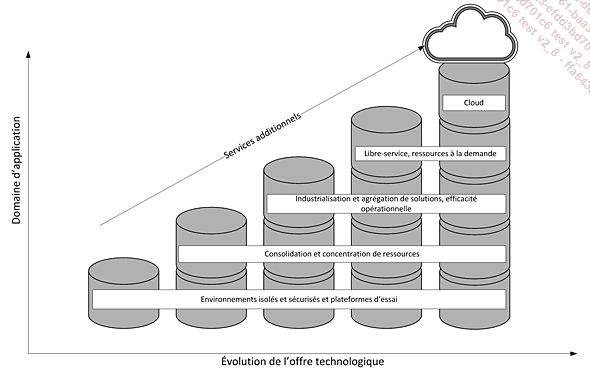

Illustration de l’évolution de la virtualisation vers le cloud computing :

Le gain en termes d’infrastructure doit par contre être mis en perspective avec les contraintes et bénéfices du cloud computing. En effet, le cloud complexifie la tâche de modélisation des architectures techniques et applicatives, les fournisseurs de solutions informatiques devant le plus souvent agréger des services internes et/ou externes. Le modèle de déploiement, autrefois limité dans un périmètre restreint, est éclaté et nécessite un modèle de sécurité évolué où le contrôle d’accès, la maîtrise et la gestion des données deviennent des enjeux stratégiques.

b. Définition et modèles de cloud computing

La multiplicité des modèles de cloud computing rend l’accès aux ressources très hétérogène et complexifie de fait la tâche des services informatiques....

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations