Sécurité

Introduction

Ce chapitre aborde la sécurité d’une machine Linux qui est un élément au sein d’une PSSI (Politique de Sécurité du Système d’Information). En d’autres termes, il s’agit de définir ce qui est autorisé sur le serveur mais aussi ce qui est interdit. La méthode la plus simple est de tout interdire puis d’autoriser juste le nécessaire.

La sécurité d’un serveur Linux est scindée en deux parties :

-

la sécurité physique, qui représente la partie matérielle ;

-

la sécurité logicielle, qui concerne à la fois le système d’exploitation et les applications.

Les trois points clés pour sécuriser un serveur sont :

-

l’accès, c’est-à-dire la possibilité d’approcher la machine pour utiliser le clavier, ou la connexion à distance. Une connexion locale ou distante repose sur une identification et une authentification ;

-

la transmission de flux. Le serveur Linux communique avec une autre machine. Les données transmises doivent être chiffrées ;

-

le stockage des données. Le mécanisme de sécurité de base destiné à empêcher l’accès à des données sur un disque s’appuie sur des ACL. Pour une sécurité plus...

Sécurité physique

Il faut commencer par sécuriser l’accès physique au serveur, pour la bonne raison que si la machine physique n’est plus opérationnelle, vous n’avez plus de système et par effet domino, plus d’applications.

1. Qui doit accéder à la machine ?

L’accès à un serveur doit être autorisé en fonction des données qu’il contient. Seules les personnes habilitées doivent entrer dans la salle où il se situe. La porte doit être fermée à clé, par un code ou par un badge... Une vidéosurveillance peut aussi compléter le dispositif.

2. Alimentation électrique

Le serveur doit posséder une alimentation redondée pour pallier une panne du boîtier d’alimentation.

Une panne de courant provoque l’arrêt du serveur et, de ce fait une rupture de service. Pour garantir la disponibilité du serveur, mettez en place un UPS (Uninterruptible Power Supply) qui, lorsqu’il arrive en bout d’autonomie, envoie un signal au serveur Linux pour un arrêt normal du système. Ce matériel doit être vérifié régulièrement pour garantir son bon fonctionnement.

Pour maintenir la continuité du réseau électrique, vous pouvez en plus opter pour un groupe électrogène.

3. Interfaces de communication

Lorsqu’une carte réseau est hors service, le serveur devient indisponible.

Vous pouvez concevoir une Agrégation de liens qui consiste à créer une interface réseau logique à partir de plusieurs interfaces physiques pour effectuer une répartition de charge (load balancing) et aussi une tolérance de panne.

Debian

Debian 9 propose le channel bonding.

Les modes de fonctionnement possibles sont :

|

Mode |

Description |

Load Balancing |

|

0 |

Équilibrage de charge (round robin). Augmente la bande passante et gère la tolérance de panne. |

trafic entrant |

|

1 |

Mode actif-passif. Gère uniquement la tolérance de panne. |

aucune |

|

2 |

Balance Xor |

trafic entrant |

|

3 |

Broadcast |

aucune |

|

4 |

Norme 802.3ad |

aucune |

|

5 |

Balance TLB (Adaptive Transmit Load Balancing) |

trafic entrant |

|

6 |

Balance ALB (Adaptive Load Balancing) |

trafic entrant et sortant |

Vous disposez des paramètres suivants pour affiner la configuration :...

Sécurité logicielle

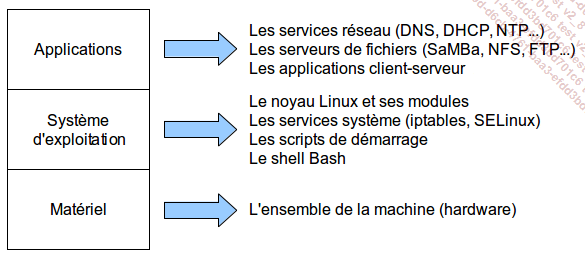

La partie logicielle se compose du système d’exploitation et des applications. Nous avons une dépendance. Les applications dépendent du système, lequel repose à son tour sur le matériel.

1. Version des logiciels

Vous devez valider la version du système d’exploitation, à savoir la version de la distribution. Cette dernière définit un noyau Linux, des modules de noyau, des services... qui doivent être stables, prouvés et éprouvés.

Il en est de même pour les applications à utiliser au sein du système.

Il ne sert à rien d’avoir la dernière version d’un logiciel si elle ne vous apporte pas quelque chose. Privilégiez la stabilité et la fiabilité avant tout.

2. Que faut-il installer ?

Vérifiez que vous avez installé les composants nécessaires et utiles au niveau :

-

des logiciels du système ;

-

des modules de noyau ;

-

des services.

Après l’installation du système, vous pouvez supprimer les programmes, les modules et les services qui ont été installés pendant cette procédure et qui sont inutiles. Puis ajoutez ce qu’il manque.

3. Mise à jour

La mise à jour corrige les bogues et apporte des correctifs de sécurité, mais le risque est qu’elle peut provoquer d’autres problèmes, lesquels seront à leur tour corrigés, et ainsi de suite... Il faut s’assurer de la qualité des correctifs pour éviter un dysfonctionnement.

Vous devez utiliser des dépôts de paquets sûrs et de confiance. Pour Debian, consultez le fichier /etc/apt/sources.list :

root@system1:~# cat sources.list

#deb cdrom:[Debian GNU/Linux 9.3.0 _Stretch_ - Official amd64

NETINST 20171209-12:10]/ stretch main

deb http://deb.debian.org/debian/ stretch main non-free contrib

deb-src http://deb.debian.org/debian/ stretch main non-free contrib

deb http://security.debian.org/debian-security stretch/updates

main contrib non-free

deb-src http://security.debian.org/debian-security stretch/

updates main contrib non-free

# stretch-updates, previously known as 'volatile'

deb http://deb.debian.org/debian/ stretch-updates main contrib

non-free

deb-src... Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations