Hyper-V et Software Defined Networking

Introduction

Microsoft a introduit de nouvelles fonctionnalités réseau dans Windows Server 2016 qui permettent d’accroître les performances des machines virtuelles ainsi que leur sécurité. On retrouve Server Message Block (SMB) qui est désormais en version 3.1.1 et de nouvelles options de Quality of Service (QoS). Microsoft ajoute le support de nouvelles fonctionnalités aux machines virtuelles ainsi qu’aux hôtes Hyper-V, avec la fonctionnalité de machine virtuelle dynamique Queuing (Dynamic VMQ) et le support de l’association de carte réseau NIC Teaming pour les machines virtuelles.

Les fonctionnalités réseau

Les Data center (centre de données) sont maintenant tous interconnectés. Ils sont également connectés au Cloud. Afin d’améliorer leurs performances de manière globale, le NIC teaming est généralisé pour soit assurer une redondance, soit augmenter la bande passante disponible.

1. NIC Teaming

Il s’agit du regroupement logique de cartes réseau (création d’une Team). Dans cette association, il est possible d’agréger jusqu’à 32 cartes réseau et de les utiliser comme une interface réseau logique unique. Le NIC Teaming assure la redondance permettant la communication réseau via l’interface de réseau logique, même si une carte réseau tombe en panne ou si un lien réseau n’est plus disponible. L’association de cartes réseau augmente également la bande passante disponible de l’interface réseau logique unique au même titre que la technologie LACP et la technologie Etherchannel. C’est une fonctionnalité qui était présente sous Microsoft Server 2012 et qui a été améliorée dans sa version 2019.

L’hôte Hyper-V et les ordinateurs virtuels Hyper-V peuvent utiliser la fonctionnalité de NIC Teaming. Une association de cartes réseau peut ne contenir qu’une seule carte réseau, (mais dans ce cas, l’association de cartes réseau ne peut fournir d’équilibrage de charge ou de basculement. Cependant, vous pouvez utiliser une équipe NIC (association de cartes réseau) avec un seul adaptateur réseau pour séparer le trafic réseau lorsque vous utilisez également des réseaux locaux virtuels (VLAN).

Si vous souhaitez améliorer la tolérance de panne de la connectivité réseau et les performances de votre hôte Hyper-V, vous devez déployer plusieurs adaptateurs réseau, puis les regrouper en équipe.

Avec Windows Server 2019, vous pouvez maintenant utiliser la fonctionnalité de vSwitch intégré Teaming (SET) comme un commutateur virtuel de Microsoft Hyper-V, avec une limite de 8 cartes réseau physiques. Ces cartes réseau virtuelles offrent de très bonnes performances...

Les fonctionnalités réseau avancées

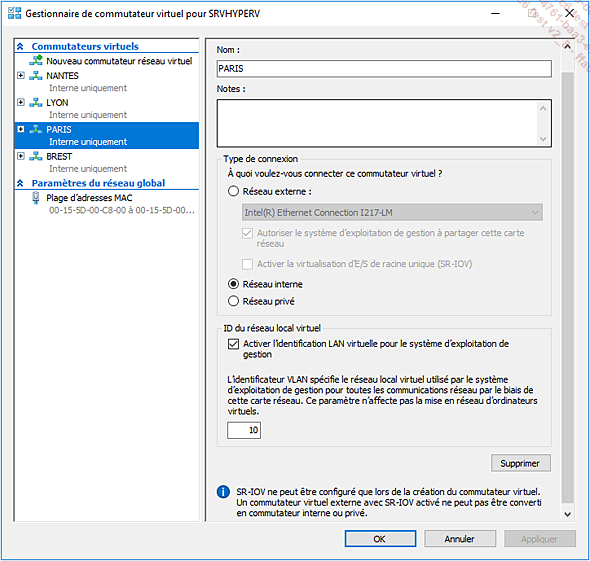

Les commutateurs virtuels dans Hyper-V sont des périphériques virtuels que vous pouvez gérer à travers le gestionnaire de commutateur virtuel ou avec PowerShell. Les commutateurs virtuels contrôlent la circulation du trafic réseau entre les ordinateurs virtuels hébergés sur un serveur Hyper-V et la façon dont le trafic réseau transite entre les ordinateurs virtuels et le reste du réseau physique.

Ce rôle Hyper-V de Windows Server 2012 et Windows Server 2019 prend en charge trois types de commutateurs virtuels.

-

Externe. Ce type d’interrupteur vous permet de mapper un réseau à une carte réseau spécifique ou une équipe d’adaptateur réseau (NIC Teaming). Windows Server 2019 prend en charge le mappage d’un réseau externe à un adaptateur réseau sans fil si vous avez installé le service de réseau local sans fil sur le serveur Hyper-V et si le serveur Hyper-V possède une carte réseau compatible.

-

Interne. Vous utilisez les commutateurs virtuels internes pour permettre la communication des ordinateurs virtuels entre eux, y compris avec l’hôte Hyper-V lui-même.

-

Privé. Vous utilisez des commutateurs privés pour ne permettre qu’aux machines virtuelles de communiquer entre elles. Ainsi, les ordinateurs virtuels ne pourront contacter l’hôte Hyper-V.

Lorsque vous configurez un réseau virtuel, vous pouvez également lui configurer un numéro de VLAN ID.

1. Les fonctionnalités réseau avancées présentes depuis Windows Server 2012 et R2

Les fonctionnalités réseau présentes depuis Windows Server 2012 sont représentées dans le tableau ci-dessous :

|

Fonctionnalités |

Description |

|

Virtualisation de réseau |

Cette fonctionnalité autorise les adresses IP des VM à être virtualisées dans les environnements d’hébergement afin que les machines virtuelles migrées vers un autre hôte Hyper-V puissent garder leurs adresses IP originales. |

|

Gestion de bande passante |

Cette fonctionnalité vous permet de spécifier une bande passante minimale et maximale qu’Hyper-V allouera à l’adaptateur. Hyper-V réserve... |

Le SDN (Software Defined Networking)

1. Introduction

Le SDN permet de contourner les limitations imposées par les périphériques réseau physiques et permet aux organisations de gérer dynamiquement leurs réseaux. Le SDN utilise une couche d’abstraction logicielle pour gérer le réseau de manière dynamique. Pour réaliser cette abstraction, il s’agit de déployer des Appliances ou machines virtuelles qui vont avoir un rôle dans la gestion du réseau, comme un Windows Server Gateway, qui est un routeur, et une passerelle virtuelle permettant d’effectuer le routage entre le centre de données, le trafic cloud et vos réseaux virtuels et physiques.

Lorsque vous implémentez un SDN, vous pouvez gérer votre réseau, le virtualiser et définir des stratégies pour en gérer le trafic. Pour implémenter le Software Defined Networking, Microsoft s’appuie sur différentes solutions techniques et des produits de sa propre gamme :

-

Le Network Controller, un nouveau rôle dans Windows Server 2016,

-

RRAS Multitenant Gateway qui donne la possibilité d’étendre les limites d’un réseau vers Microsoft Azure ou vers un autre fournisseur offrant une infrastructure hybride à la demande.

-

Microsoft System Center qui fournit un certain nombre de technologies SDN dont les composants suivants :

-

System Center Operation Manager (SCOM) pour monitorer et gérer un centre de données ainsi qu’un cloud privé et public.

-

System Center Virtual Machine Manager (SCVMM) qui donne la possibilité de configurer et gérer des réseaux virtuels. Il permet également un contrôle central des politiques de réseau virtuel qui pointent vers vos applications, ainsi que la gestion et la configuration des hôtes Hyper-V et hyperviseurs tiers.

2. Le cloud

Le cloud a été défini la première fois par le NIST (National Institute of Standards & Technology) en 2009 et la version finale date de 2011. Le cloud computing doit posséder les critères suivants :

-

Cinq caractéristiques :

-

Il doit être accessible sur l’ensemble d’un réseau.

-

La mutualisation des ressources.

-

Il doit être élastique (capacité à répondre...

Les nouveautés de Windows Server 2019 au sein du Software Defined Networking (SDN)

Microsoft a implémenté de nombreuses fonctionnalités dans l’objectif et de renforcer la confiance des clients qui exécutaient la fonctionnalité de SDN soit en local soit pour les hébergeurs de services Cloud.

1. Réseaux chiffrés

Le chiffrement de réseau virtuel permet le chiffrement du trafic réseau virtuel entre les machines virtuelles qui communiquent entre elles au sein des sous-réseaux marqués comme « chiffrement activé ». Il utilise aussi le protocole DTLS (Datagram Transport Layer Security) sur le sous-réseau virtuel pour chiffrer les paquets. DTLS protège contre les écoutes clandestines ainsi que l’altération et la falsification par toute personne ayant accès au réseau physique.

Pour mettre en place les réseaux chiffrés, il faut cependant des prérequis :

-

Certificats de chiffrement installés sur chacun des hôtes Hyper-V compatibles SDN.

-

Objet d’informations d’identification dans le contrôleur de réseau qui référence l’empreinte numérique de ce certificat.

-

La configuration sur chaque réseau virtuel contient des sous-réseaux qui nécessitent un chiffrement.

Une fois que vous activez le chiffrement sur un sous-réseau, tout le trafic réseau au sein de ce sous-réseau est automatiquement chiffré, en plus du chiffrement au niveau de l’application qui peut également avoir lieu.

Attention : le trafic qui traverse des sous-réseaux, même s’il est marqué comme étant chiffré, est envoyé automatiquement non chiffré. Tout trafic qui traverse la limite du réseau virtuel est également envoyé non chiffré.

L’implémentation et la configuration du chiffrement pour un réseau virtuel est document sur le site de Microsoft à l’adresse suivante : https://docs.microsoft.com/windows-server/networking/sdn/vnet-encryption/sdn-config-vnet-encryption

2. L’audit de pare-feu SDN

L’audit de pare-feu est une nouvelle fonctionnalité du pare-feu SDN dans Windows Server 2019. Lorsque vous activez le pare-feu SDN, tout workflow traité...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations