Légendes urbaines sur le cloud

Introduction

Si le cloud n’est pas la panacée à tous les maux informatiques de l’entreprise, il est un des éléments indispensables aujourd’hui de la stratégie informatique. Voir au-delà de l’informatique, c’est la stratégie de l’entreprise dont il est actuellement question, tant les technologies du cloud peuvent lui apporter souplesse et agilité.

Cependant, les côtés positifs ne peuvent pas totalement faire oublier les côtés moins reluisants des contraintes que nous avons précédemment abordées. Étant donné que tout changement s’accompagne de difficultés, la désinformation, le FUD (Fear, Uncertainty, and Doubt - peur, incertitude et doute) et une mauvaise compréhension des technologies ont tendance à engendrer des « légendes urbaines ». Certes, derrière toute légende, il y a parfois un fond de vérité. De plus, aucune technologie n’est exempte d’erreurs, de failles et d’imperfections. Ce n’est pas parce que votre réservoir d’essence peut exploser et votre voiture prendre feu que vous allez la laisser au garage. Il en est de même du cloud. S’il faut avoir une approche pragmatique et bien peser le pour et le contre, il n’est pas question pour autant de tout rejeter.

Regardons...

Le cloud n’est pas sécurisé

« Avec toutes les affaires de pertes, de fuites de données et de cyberattaques, vous voyez bien que le cloud n’est pas sécurisé ! » Il est certain que WikiLeaks, le piratage russe de la campagne présidentielle américaine de 2016, les attaques contre des hôpitaux et des mairies en 2023 n’aident pas à donner l’impression que le cloud est sécurisé. D’un autre côté, les médias ne s’intéressent bien évidemment pas aux millions de transactions qui se passent en toute sécurité tous les jours, mais uniquement à celles qui font scandale. D’où vient cette impression que le cloud n’est pas sécurisé et que, par conséquent, nos données sont plus en sécurité quand elles sont stockées localement ?

Commençons par quelques statistiques pour étayer l’argumentation (voir l’étude de juin 2022 d’IBM et du Ponemon Institute, https://www.ibm.com/downloads/cas/3R8N1DZJ) :

-

Le coût moyen d’un vol de données est de 4,35 millions de dollars.

-

Ce coût est en augmentation de 2,6 % par rapport à 2021.

-

45 % des vols de données se sont passés dans le cloud.

Ajoutons que :

-

les trois principaux moyens utilisés par les attaquants pour accéder à une organisation sont le vol d’informations d’identification, l’hameçonnage et l’exploitation des failles ;

-

d’après Verizon (https://www.verizon.com/business/resources/reports/dbir/2023), 74 % de toutes les fuites de données comprennent un élément humain, les personnes étant impliquées...

La loi m’interdit d’utiliser le cloud

Après la sécurité, c’est la deuxième légende urbaine mise en avant pour justifier le choix local. Que ce soit le gouvernement central ou l’organisme régulateur, comme la banque centrale, il y a toujours un coupable à blâmer. La question est alors : « Et vous pouvez citer le texte de loi en question ? » La réponse est quasiment toujours : « Non, mais je vais le retrouver ». Or, dans la plupart des cas, cette loi ou règle n’existe pas.

Vous trouverez plus de détails sur la question de la législation, tant locale qu’internationale, en matière de stockage des données dans le cloud au chapitre Contraintes juridiques et légales du cloud.

Évoquons quelques cas intéressants d’utilisation du cloud :

-

Le site web institutionnel. Les données sont publiques, puisque accessibles par tous. Il y a bien évidemment des données confidentielles qu’aucune personne bien intentionnée ne publiera. Pas d’impossibilité à utiliser le cloud ici.

-

Les mises à jour logicielles. Si votre machine est reliée à un réseau, il y a fort à parier qu’elle soit utilisée pour échanger de l’information, notamment via Internet. Les failles logicielles...

Avec le cloud, je perds le contrôle

Ah, qu’elles sont rassurantes, ces LED qui clignotent dans votre centre de données ! Elles donnent l’impression à l’homme de contrôler la machine. Si une machine s’arrête, vous pouvez la remplacer. Si vous avez un problème réseau, vous pouvez intervenir au niveau des routeurs et des concentrateurs. Si un disque tombe en panne, vous pouvez le changer. C’est vous qui contrôlez votre informatique.

Figure 4-2 - Modèles de cloud et contrôle

Le contrôle total s’accompagne de coûts très élevés que de moins en moins d’organisations sont capables de maintenir, auxquels s’ajoutent surtout une scalabilité et une souplesse évolutive extrêmement limitées. Avec l’explosion des données et le recours croissant aux intelligences artificielles, les entreprises sont confrontées à un besoin de stockage et de puissance de calcul croissant. Et cela a un coût de plus en plus élevé tant en matériel qu’en structure. L’hébergement chez un prestataire ne change pas forcément la donne, sauf à mutualiser un certain nombre de coûts, mais au détriment de la perte de contrôle sur le matériel.

Le cloud public se révèle alors la seule solution par son coût...

Pas d’Internet, pas de travail

« Le cloud, c’est bien joli, mais sans connexion, c’est inutile ! » Cet argument fait toujours autant sourire. De prime abord logique et relevant du bon sens, il peut aussi s’appliquer aux radiateurs électriques et à l’électricité (sans courant, pas de chauffage !), aux voitures et à l’essence, et à tous ces services et biens dont on a besoin pour travailler.

Bien évidemment, l’utilisation de technologies cloud augmente notre dépendance à une connexion internet à haut débit, voire à très haut débit. C’est généralement pour cette raison que l’on cherche à diversifier les sources de connexion et à les rendre redondantes.

Un peu comme on acquiert un générateur diesel dans les pays dans lesquels la fourniture électrique n’est pas fiable.

À l’argument de la dépendance à Internet, on peut opposer celui du taux de disponibilité des connexions. Une petite question : quelle a été la durée cumulée de l’indisponibilité de votre connexion internet ces douze derniers mois ? Généralement, pas de réponse, pas de statistiques, pas de chiffres, rien de tangible, juste une impression.

Alors, posons la deuxième question qui fâche : sur les douze derniers mois, quelle a été la durée cumulée de l’indisponibilité de votre réseau ou de votre centre de données ? Là encore, souvent, pas de réponse. Parfois, on reconnaît que oui, peut-être que l’informatique interne a été moins disponible que l’accès à Internet.

Les faits sont les suivants :

-

Les centres de données de cloud public ont des taux de disponibilité proches et parfois supérieurs à 99,9 %. Cela correspond à moins de 52 minutes d’indisponibilité par an… 52 minutes, soit moins de 9 secondes par jour en moyenne.

-

Les offres professionnelles de connexion internet ont des taux de disponibilité proches et parfois supérieurs à 99,9 %. Les calculs d’indisponibilité sont...

Passer au cloud ? Facile !

Tous les éditeurs de logiciels sont massivement passés au cloud. Ils sont en fait allés plus loin : ils ont décidé d’abandonner progressivement leurs solutions on-premise quand ils en avaient. Bien souvent, le support de leurs produits on-premise est moins bien organisé que le support de leurs produits en ligne. En d’autres termes, le futur du logiciel est en ligne, en tout cas pour une majeure partie des grands éditeurs (ce n’est pas forcément vrai pour les solutions open source qui restent généralement disponibles en ligne et on-prem). Donc, vous n’avez plus forcément le choix, il va falloir vous lancer.

La plupart des éditeurs vont vous dire que la migration est un projet relativement simple sur lequel ils vont pouvoir vous assister. Souvent, c’est là où le bât blesse. Ne vous leurrez pas : passer au cloud n’est ni simple ni rapide !

Le chapitre Bonnes pratiques pour l’utilisation du cloud permet de bien prendre la mesure de ce que recouvre une migration. Si un tel projet n’est pas difficile en soi, il est loin d’être aussi facile qu’on l’imagine de prime abord ; il est loin d’être exempt d’écueils, de challenges et d’erreurs (et n’échappe pas à la loi de Murphy).

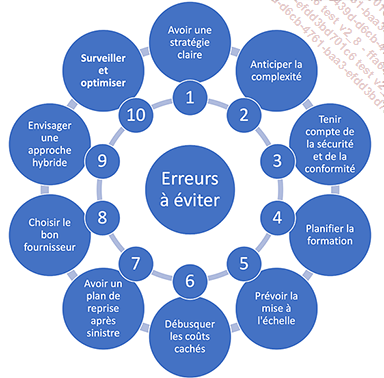

Voici les dix règles à respecter :

Figure 4-4 - Les 10 règles à respecter

1. Avoir une stratégie claire : chaque organisation a des besoins spécifiques et des objectifs uniques. Assurez-vous d’avoir une stratégie claire avant de commencer votre migration vers le cloud. Parmi les questions à se poser, voici les plus importantes :

-

Quels sont le ou les objectifs à atteindre ? En d’autres termes, migrez-vous votre informatique vers le cloud ?

-

Quels sont les services à migrer ? Il est absolument déconseillé de tout migrer. Pesez le pour et le contre...

Conclusion

Une légende urbaine est une rumeur qui se répand rapidement et qui a valeur de vérité. Dans le cadre des technologies cloud, les cinq légendes urbaines décrites dans les pages précédentes font surtout écho d’une part à la peur de l’inconnu et d’autre part à l’ubiquité des services cloud. Elles reposent aussi sur des concepts mal connus. La sécurité informatique est complexe et l’explosion des cyberattaques contribue à l’amalgame entre le cloud et l’insécurité.

Faisons le parallèle entre l’insécurité en avion et l’insécurité sur le cloud. Logiquement et statistiquement, il y a plus d’accidents de voiture que d’avion, mais émotionnellement, un crash d’avion est plus « grave ». Logiquement et statistiquement, une donnée ou une application est plus sécurisée dans un centre de données de cloud public, mais émotionnellement, le piratage des comptes d’un fournisseur de services ou l’attaque contre un hôpital est plus « grave ».

Le talon d’Achille du cloud est la connexion internet. Tout comme celui de la distribution électrique ou d’eau est le réseau. Une fuite, un transformateur défaillant ou une coupure...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations