La planification, l'optimisation et la protection

Présentation générale

Ce chapitre décrit la manière de gérer toutes les activités relatives à la planification, la protection et l’optimisation. Concernant l’optimisation, il est important de rappeler que cette activité est portée principalement par l’amélioration continue.

1. Introduction

Dans ce chapitre sur la planification, la protection et l’optimisation, on va s’intéresser aux pratiques suivantes :

-

Pratique gestion de la capacité et de la performance : cette pratique gère les performances du système d’information et sa capacité à appréhender les performances futures demandées.

-

Pratique gestion de la disponibilité : cette pratique est en charge de comprendre les exigences métiers en termes de disponibilité des services, de mettre en œuvre les mesures nécessaires pour atteindre les objectifs associés à ces exigences, et essayer de les dépasser.

-

Pratique gestion de la continuité des services informatiques : cette pratique est là pour décliner la politique de continuité de l’entreprise, c’est-à-dire la gestion de la catastrophe ou du sinistre informatique.

-

Pratique gestion de la sécurité informatique : c’est décliner la politique sécuritaire...

La pratique gestion de la sécurité informatique

1. Présentation générale

a. Terminologie

Disponibilité des données

La disponibilité des données, c’est donner à l’utilisateur qui le demande l’information dont il a besoin. On est là dans la notion de disponibilité des informations et non des services informatiques, comme nous le verrons dans la section concernant la pratique gestion de la disponibilité.

Confidentialité des données

La confidentialité, c’est rendre accessible l’information à ceux qui en ont l’autorisation et à eux seuls.

Intégrité des données

L’intégrité, c’est s’assurer que l’information est complète et qu’elle n’a pas été modifiée, altérée de manière frauduleuse. C’est en fait mettre des protections pour empêcher des modifications non autorisées.

Authenticité et non-répudiation des données

L’authenticité, c’est de rendre fiables les échanges en introduisant une notion de signature électronique.

Avec la notion d’authenticité, on parle de non-répudiation, c’est-à-dire assumer le fait d’avoir effectué une action.

b. Les objectifs

Le but de la pratique gestion de la sécurité informatique est d’être garant que le système...

La pratique gestion de la disponibilité

1. Présentation générale

a. Définitions

Disponibilité d’un composant ou d’un service

La disponibilité, c’est la capacité d’un composant ou d’un service à remplir les fonctions demandées pendant une période donnée. On va parler de disponibilité des composants et de disponibilité des services.

-

La disponibilité des composants : c’est la capacité des éléments d’infrastructure à assurer individuellement leur fonction conformément au niveau de service convenu.

-

La disponibilité des services va couvrir le service de bout en bout. La disponibilité des services s’appuie sur la disponibilité des composants, et donc la disponibilité des services se calcule en s’appuyant sur la disponibilité des composants et suivant la topologie de ces composants par rapport à la production du service de bout en bout (en série ou en parallèle).

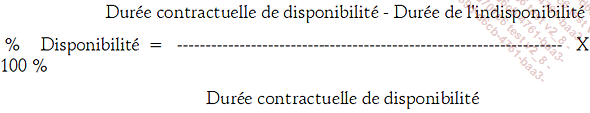

On définit la disponibilité par un taux de disponibilité. Le taux de disponibilité, c’est le pourcentage de temps pendant lequel le composant ou le service fonctionne correctement (état normal), sur une période convenue. Le taux de disponibilité se calcule sur les périodes où le service est ouvert.

Le temps moyen de rétablissement (MTTR) est le temps moyen de dépannage et de rétablissement (remise en fonctionnement) d’un composant à la suite d’une panne, sur une période convenue. Cette notion complète la notion précédente de taux de disponibilité, mais elle peut ne pas être visible des utilisateurs et des clients, car on parle ici de composants.

Le temps moyen entre deux incidents (MTBSI) est le temps moyen de dépannage, et de rétablissement (remise en fonctionnement) d’un service à la suite d’une panne, sur une période convenue. Cette notion est importante car elle complète la notion précédente de taux de disponibilité. Cette notion est visible des...

La pratique gestion de la capacité et de la performance

1. Présentation générale

a. Définitions

Plan de capacité

Un plan de capacité est un document qui va permettre de comprendre l’état des performances actuelles du système d’information comparé aux besoins contractualisés dans les différents contrats (SLA, OLA, UC) et d’identifier les besoins futurs en termes de capacité et de performance à moyen et long terme, pour en déduire un plan d’action permettant d’atteindre ces besoins futurs. Le plan de capacité est cadré par les directives données dans le schéma directeur, qui est sous la responsabilité de la pratique gestion de la stratégie.

Modélisation

La modélisation est une activité qui va permettre d’analyser le comportement d’un composant, d’un ensemble de composants, ou d’un service face à un volume de charge, c’est-à-dire face à une certaine capacité de performance. On va élaborer des scénarios avec des hypothèses significatives de performance pour ce ou ces composants ou ce service via une simulation théorique ou une analyse de tendance des données réelles collectées.

Dimensionnement des applications

Le dimensionnement des applications va permettre d’identifier les ressources des composants nécessaires pour supporter une application, comme par exemple l’espace mémoire, l’espace disque, la bande passante des réseaux, la puissance CPU, etc. Bien entendu, c’est une activité qui doit être initialisée dès la phase de conception d’un service et, en particulier, dans le document qui va décrire les exigences du service. C’est au client de donner les informations qui permettront de définir correctement le dimensionnement initial du service et de l’application qui la soutient et des informations qui donneront les performances attendues du service dans les années futures. C’est le rôle des architectes de comprendre ces besoins et d’y répondre.

Tunning

C’est un terme anglais qui désigne une activité de réglage et d’optimisation des composants...

La pratique gestion de la continuité informatique

1. Présentation générale

a. Définitions

Actif de service

Pour la gestion de la continuité de services informatiques, un actif de services est un composant qui est essentiel à la fourniture du service, ou qui coûte cher à l’entreprise.

Menace

Une menace est un fait qui peut entraver le bon fonctionnement d’un actif de service ou d’un ensemble d’actifs de services. Les menaces sont souvent classifiées : catastrophe naturelle (incendie, inondation, tremblement de terre, etc.), terrorisme, attaque virale, conflit social, etc.

Vulnérabilité

La vulnérabilité est la probabilité que la menace se produise sur l’actif ou les actifs concernés. La vulnérabilité est un pourcentage qui est associé à chaque actif de service et qui peut évoluer dans le temps.

Risque

Le risque est l’analyse de la conjonction, actif, menace et vulnérabilité pour comprendre les effets et les conséquences.

Plan de continuité des services informatiques et plan de secours

Le plan de continuité des services informatiques est basé sur le plan de continuité de l’entreprise. Seule, l’informatique ne peut pas bâtir son plan de continuité. Il faut que l’entreprise spécifie le cadre, les obligations légales et les fonctions vitales de l’entreprise et les délais maximaux de rétablissement. Un plan de continuité des services informatiques inclut le plan de secours.

Un plan de secours est un document qui décrit la manière dont on va rétablir les services informatiques après un sinistre. Il identifie les critères de déclenchement et la chronologie du rétablissement.

Un plan de secours va souvent nécessiter de mettre en place un site de secours qui devra être conforme avec le site principal (à périmètre fonctionnel identique, bien sûr). Un plan de secours devrait contenir a minima les informations suivantes :

-

Le périmètre du plan, c’est-à-dire la liste des services informatiques concernés.

-

Les critères de déclenchement.

-

La liste des personnes...

La pratique Amélioration continue

1. Présentation générale

L’amélioration continue des services est le levier qui va permettre de maintenir et d’améliorer le niveau des services et le niveau de support à fournir.

Le terme de “continue” n’est pas forcément synonyme de “en continu”. Il indique que cette activité a lieu dans un cadre planifié qui alloue du temps pour la revue et la consolidation. Cette phase démarre dès que le premier service est mis en production. On va maintenir alignés continuellement les services informatiques sur les besoins du métier de l’entreprise et l’évolution de ses besoins en identifiant et en implémentant des améliorations.

Ces améliorations qui sont tirées par les besoins du métier vont porter sur les services eux-mêmes, mais aussi sur les composants technologiques (l’infrastructure qui soutient ces services) et les différentes pratiques de la démarche ITIL. Tout au long de leur cycle de vie, les services, les pratiques, les processus, et l’infrastructure ont besoin d’être révisés, analysés et améliorés en termes d’efficacité et d’efficience (optimisation du ratio coût/qualité).

a. La mesure

Préambule

Lorsque l’on parle d’amélioration continue, il est important de rappeler un certain nombre de notions autour de la mesure. Ces notions ne sont pas détaillées dans le livre officiel Les Fondamentaux ITIL 4, mais elles soutiennent la démarche, comme elles le faisaient pour les versions ITIL V3 et ITIL V2.

Les principes de la mesure

La mesure ne doit jamais être ni devenir un but en soi.

Les bonnes pratiques ITIL recommandent d’effectuer des mesures uniquement si on a identifié ce que l’on allait en faire, quel est le but recherché, à qui elles seront destinées et pendant combien de temps on allait les effectuer.

Une réelle politique de la mesure doit être mise en place, et surtout une cohérence sur l’ensemble des indicateurs portés par le département informatique

Avant tout, la question que l’on doit se poser est la suivante : pourquoi mesurer ?...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations