Présentation des concepts réseau

Historique

Grâce à l’évolution des capacités réseau, le traitement automatisé des informations a considérablement évolué depuis une soixantaine d’années. Succédant aux grands systèmes propriétaires centralisés, plusieurs architectures sont désormais disponibles.

1. Débuts de l’informatique réseau

a. L’informatique centralisée

Dans les années 1950-1960, les données sont gérées sur des grands systèmes ou ordinateurs centraux, accessibles à partir de postes déportés qui sont à l’origine des terminaux.

Terminal IBM 3278

Simples écrans et claviers, ils disposent de matériels de communication leur permettant d’échanger des caractères avec le système central.

Exemple d’écran de connexion

Le partage d’informations et les services sont à l’origine des réseaux que nous connaissons aujourd’hui.

Terminaux et mainframe

Les réseaux DECnet de DIGITAL et d’IBM (SNA - System Network Architecture) constituent des exemples de réseaux à architecture centralisée.

b. Le premier réseau informatique à grande échelle

À la fin des années 1960, on aboutit à la constatation que les ressources sont globalement mal utilisées. Officieusement, un climat de guerre froide a conduit le département de la défense américaine (DoD - Department of Defense) au développement de protocoles et de matériels en vue de disposer d’un réseau à forte tolérance de pannes (en cas de guerre).

Logo du département de la Défense américaine

C’est ainsi que le réseau ARPANET (Advanced Research Project Agency NETwork) voit le jour en 1970. Avec lui, l’utilisation des lignes téléphoniques existantes constitue un premier point d’appui qui jouera un rôle essentiel dans le développement futur de l’Internet.

ARPANET subit une croissance très rapide. La carte ci-dessus montre une situation en septembre 1971.

En 1972, on compte une quarantaine d’institutions reliées entre elles et disposant des services de courrier électronique et de connexion à distance.

La carte précédente représente la situation de l’ARPANET en octobre 1980. Elle inclut la liaison satellite par paquets avec Londres.

c. Le développement d’une norme de fait : TCP/IP

Au milieu des années 1970, ARPANET adopte un nouveau mode de communication : le Transmission Control Protocol/Internet Protocol (TCP/IP) donnant naissance au protocole toujours utilisé 50 ans plus tard. Il s’appuie sur un mécanisme de découpage...

Principaux éléments d’un réseau

Dans cette section, nous allons définir les termes indispensables à la bonne compréhension de l’environnement réseau. Nous évoquerons les différences fondamentales entre les réseaux organisés autour de serveurs et les réseaux fonctionnant en pair à pair. Nous verrons dans quels cas nous nous trouvons en présence de l’un ou de l’autre.

1. Client/serveur

a. Principes

Tout système d’exploitation dispose de composants réseaux intégrés. L’ensemble est un système complexe constitué de différentes couches logicielles (protocoles de communication, couche application...). Il permet à plusieurs personnes connectées de collaborer en s’appuyant sur des ressources communes (documents électroniques ou périphériques tels qu’imprimantes ou fax).

Il fournit un contrôle d’accès au réseau (sécurité de connexion, sécurité d’accès aux ressources) tout en coordonnant les accès simultanés (en gérant des files d’attente et éventuellement les verrous, pour tous les périphériques ou documents à accès exclusifs).

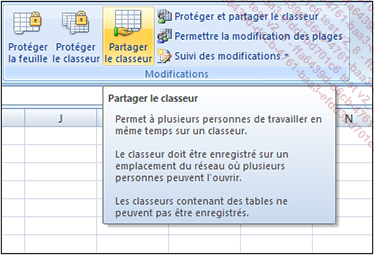

Activation du mode multi-utilisateur sous Excel

b. Définitions

Les ordinateurs reliés à un réseau sont répartis en deux catégories en fonction des actions qu’ils effectuent.

Un client est demandeur de services. Par exemple, cela peut être un utilisateur qui, depuis son poste de travail, sollicite les services d’applications, de fichiers, d’impression…

Ces services sont offerts par une entité logicielle qualifiée de serveur.

Ainsi, un ordinateur, lors de sa mise sous tension, demande par l’intermédiaire de sa carte réseau des paramètres réseau lui permettant d’être identifié de manière unique (adresse IP ainsi que d’autres informations). Dans un réseau d’entreprise, après de nombreuses étapes, l’utilisateur devra préciser son identifiant et son mot de passe pour être ensuite reconnu sur l’ordinateur. Celui-ci pourra alors commencer à travailler et, par exemple, solliciter l’accès à un document (fichier) se trouvant sur un partage réseau (dossier présent sur un autre ordinateur du réseau). Cet emplacement est défini au moyen d’un ensemble de noms parmi lesquels on va trouver celui d’un ordinateur (serveur) hébergeant la ressource. Ce serveur est également référencé à l’aide d’une adresse unique (IP) qui n’est généralement pas connue de l’utilisateur....

Technologie des réseaux

Le transport des données informatiques sur les réseaux, transparent pour les utilisateurs, est le fruit de technologies complexes. Elles offrent des services nombreux et variés. Les Nouvelles Technologies de l’Information et de la Communication (NTIC) permettent une souplesse de raccordement aux réseaux à laquelle l’Internet n’est pas étranger.

1. Définition d’un réseau informatique

Un réseau est un moyen de communication qui permet à des individus ou à des groupes de partager des informations et des services.

La technologie des réseaux informatiques constitue l’ensemble des outils qui permettent à des ordinateurs de partager des informations et des ressources.

Les réseaux téléphoniques forment une génération de réseaux de télécommunication qui a précédé celle de l’informatique. Depuis quelques années maintenant, ces deux réseaux convergent l’un vers l’autre. En effet, les nouvelles technologies permettent le transport de la voix et de la donnée sur les mêmes supports.

Un réseau est constitué d’équipements appelés nœuds. Ces réseaux sont catégorisés en fonction de leur étendue et de leur domaine d’application.

Pour communiquer entre eux, les nœuds utilisent des protocoles, ou langages, compréhensibles par tous.

2. Topologies de réseaux informatiques

Les réseaux sont qualifiés en fonction de leur étendue géographique :

Qualification suivant l’étendue géographique

a. Le réseau personnel

La plus petite étendue de réseau est nommée en anglais Personal Area Network (PAN). Centrée sur l’utilisateur, elle désigne une interconnexion d’équipements informatiques dans un espace d’une dizaine de mètres autour de celui-ci, le Personal Operating Space (POS). Il existe deux autres appellations de ce type de réseau : réseau individuel et réseau domestique.

b. Le réseau local

De taille supérieure, s’étendant sur quelques dizaines à quelques centaines de mètres, le Local Area Network (LAN), en français Réseau Local d’Entreprise (RLE), relie entre eux des ordinateurs, des serveurs... Il est couramment utilisé pour le partage de ressources communes comme des périphériques, des données ou des applications.

c. Le réseau métropolitain

Le réseau métropolitain ou Metropolitan Area Network (MAN) est également nommé réseau fédérateur. Il assure des communications sur de plus longues distances, interconnectant...

Plan de continuité d’activité

L’entreprise utilise l’informatique pour stocker des données parfois sensibles. Il est important d’en assurer la protection, que ce soit lors des stockages ou dans leur mise à disposition.

La disponibilité permet d’assurer un service en toutes circonstances. Elle nécessite la mise en œuvre de solutions de fiabilisation des services ainsi que des stockages.

Les principes de confidentialité sont importants, ils protègent la visibilité des données. Les calculs d’intégrité permettent, quant à eux, de préserver des pertes d’information. Nous reviendrons plus en détail sur ces notions dans le chapitre Principes de sécurisation d’un réseau.

1. Disponibilité

a. La fiabilisation lors du stockage

Redondance des données

Il est possible de mettre en œuvre une redondance de moyens pour assurer une tolérance de pannes à travers une duplication des données sur les disques durs. Certaines des solutions Redundant Array of Inexpensive Disks (RAID), ou ensemble redondant de disques indépendants, le permettent.

Utilitaire de configuration HPE sur un serveur physique

Protection électrique

Il est également parfois nécessaire de protéger électriquement les machines sensibles du réseau (serveur, équipement d’interconnexion...) contre les pics de tension ou les coupures électriques. Pour cela, des onduleurs (UPS - Uninterruptible Power Supply) agissent comme filtre de tension. Ils permettent également de suppléer l’alimentation principale en commutant la source d’alimentation du matériel relié sur une batterie.

Onduleur

Système de fichiers transactionnel

Ce système de transaction est soit explicitement mis en place au niveau du système de fichiers (comme c’était le cas pour l’ancien système Novell NetWare), soit implicitement ; c’est par exemple le cas avec Linux (ext4) et Windows (NTFS).

On peut également citer JFS (Journaled File System) disponible avec IBM AIX ou ZFS (Z File System) présent sous Oracle Solaris.

Intégrité des données et CRC

Les systèmes de fichiers mettent en œuvre un mécanisme de calcul d’intégrité des données stockées, à travers des codes de redondance cyclique (CRC - Cyclic Redundancy Check).

Le point de départ d’un calcul de CRC est un polynôme générateur dont la valeur binaire est connue, par exemple les 17 bits 10001000000100001 pour un CRC sur 16 bits. Un calcul est effectué à partir de ce polynôme et des bits à vérifier. Lorsque les mêmes opérations...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations