Intégration des compétences

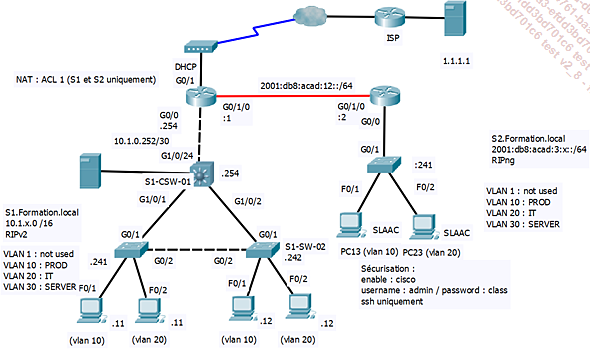

Travaux pratiques : intégration des compétences (IPv4)

Topologie du TP 1 Intégration des compétences

1. En utilisant Packet Tracer, réalisez la topologie ci-dessus.

2. En utilisant la plage d’adresses 172.16.20.0 /24, préparez le plan d’adressage permettant de répondre aux exigences suivantes :

-

VLAN 1 (PRODUCTION) : 100 nœuds.

-

VLAN 22 (SECRETARIAT) : 30 nœuds.

-

VLAN 33 (GESTION) : 60 nœuds.

-

VLAN 44 (IT) (natif) : 8 nœuds.

-

Terminez par les interfaces série dans l’ordre suivant (1 : R3-R1, 2 : R1-R2, 3 : R2-R3).

3. Configurez le PC22, le PC33, le PC1 et le PC44.

4. Configurez et sécurisez le routeur R1 :

a. Configurez son nom d’hôte et son suffixe DNS, désactivez la recherche DNS, activez le chiffrement des mots de passe type 7 et configurez la bannière du jour suivante : # Les acces sans autorisation sont interdits #.

b. Protégez l’accès enable avec le mot de passe "class". Ajoutez l’utilisateur "admin" avec le mot de passe "eni". Configurez l’accès console avec le mot de passe "cisco". Configurez l’accès VTY (SSHv2 uniquement) pour utiliser l’utilisateur "admin" et la synchronisation des logs pour tous les VTY. La clé RSA doit avoir un modulo de 1024 bits.

N’autorisez pas de sessions inactives de plus de 3 minutes.

Vérifiez les paramètres SSH.

c. Réglez l’horloge du routeur.

d. Configurez les interfaces du routeur (F0/0, F0/1, S0/0/0 et S0/0/1).

5. Configurez et sécurisez le commutateur S1 :

a. Configurez son nom d’hôte et son suffixe DNS, désactivez la recherche DNS, activez le chiffrement des mots de passe type-7 et configurez la bannière du jour suivante : # Les acces sans autorisation sont interdits #.

b. Protégez l’accès enable avec le mot de passe "class". Ajoutez l’utilisateur "admin" avec le mot de passe "eni". Configurez l’accès console avec le mot de passe "cisco". Configurez l’accès VTY (SSHv2 uniquement) pour utiliser l’utilisateur "admin" et la synchronisation des logs pour tous les VTY. La clé RSA doit avoir un modulo de 1024 bits.

c. Configurez l’interface...

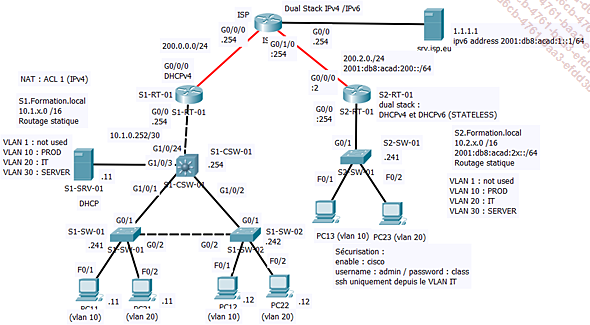

Travaux pratiques : intégration des compétences (DualStack)

Topologie du TP 2 Intégration des compétences

1. En utilisant Packet Tracer, réalisez la topologie ci-dessus.

2. Configurez le serveur Internet avec l’adresse IPv4 1.1.1.1/24.

3. Configurez et sécurisez le routeur ISP :

a. Configurez son nom d’hôte et son suffixe DNS, désactivez la recherche DNS, activez le chiffrement des mots de passe type 7 et configurez la bannière du jour suivante : # Les acces sans autorisation sont interdits #.

b. Protégez l’accès enable avec le mot de passe "cisco". Ajoutez l’utilisateur "admin" avec le mot de passe "class". Configurez l’accès console avec un accès local. Configurez l’accès VTY (SSHv2 uniquement) pour utiliser l’utilisateur "admin" et la synchronisation des logs pour tous les VTY. La clé RSA doit avoir un modulo de 1024 bits.

N’autorisez pas de sessions inactives de plus de 3 minutes.

Vérifiez les paramètres SSH.

c. Activez le routage (IPv4 et IPv6) et configurez les interfaces du routeur (G0/0, G0/0/0 et G0/1/0).

d. Configurez le service DHCP afin de fournir une adresse IPv4 au routeur du site S1.

4. Configurez et sécurisez le routeur S1-RT-01 :

a. Configurez son nom d’hôte et son suffixe DNS, désactivez la recherche DNS, activez le chiffrement des mots de passe type 7 et configurez la bannière du jour suivante : # Les acces sans autorisation sont interdits #.

b. Protégez l’accès enable avec le mot de passe "cisco". Ajoutez l’utilisateur "admin" avec le mot de passe "class". Configurez l’accès console avec un accès local. Configurez l’accès VTY (SSHv2 uniquement) pour utiliser l’utilisateur "admin" et la synchronisation des logs pour tous les VTY. La clé RSA doit avoir un modulo de 1024 bits.

N’autorisez pas de sessions inactives de plus de 3 minutes.

Vérifiez les paramètres SSH.

c. Activez le routage (IPv4) et configurez les interfaces du routeur (G0/0 et G0/0/0).

d. Configurez le routage statique et ajoutez une route par défaut pour accéder à l’ISP et à Internet (dans la réalité, cette dernière est fournie automatiquement...

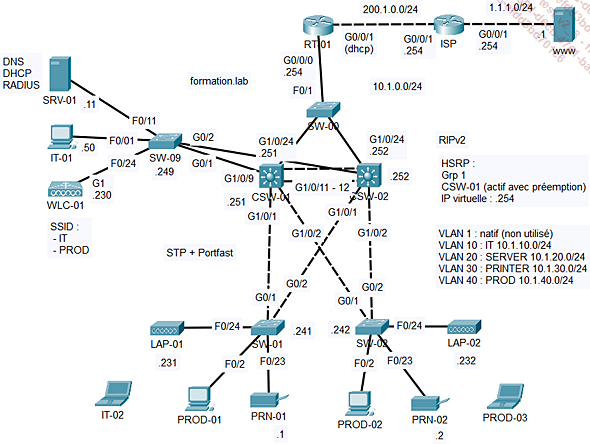

Travaux pratiques : intégration des compétences (HSRP-STP-WLAN)

Topologie du TP 3 Intégration des compétences

1. Le laboratoire est disponible sous le nom Recap_03_ori.pkt.

2. Configurez et sécurisez le routeur RT-01 :

a. Configurez son nom d’hôte et son suffixe DNS, désactivez la recherche DNS, activez le chiffrement des mots de passe type 7 et configurez la bannière du jour suivante : # Les acces sans autorisation sont interdits #.

b. Protégez l’accès enable avec le mot de passe "class". Ajoutez l’utilisateur "admin" avec le mot de passe "eni". Configurez l’accès console avec le mot de passe "cisco". Configurez l’accès VTY (SSHv2 uniquement) pour utiliser l’utilisateur "admin" et la synchronisation des logs pour tous les VTY. La clé RSA doit avoir un modulo de 1024 bits.

N’autorisez pas de sessions inactives de plus de 3 minutes.

Vérifiez les paramètres SSH.

c. Réglez l’horloge du routeur.

d. Configurez les interfaces du routeur (G0/0/0 et G0/0/1).

e. Configurez la NAT avec surcharge avec une ACL nommée NAT_ACL pour le réseau 10.1.0.0/16.

f. Configurez le routage RIPv2. La route par défaut est fournie par le DHCP de l’ISP.

g. Sauvegardez la configuration.

3. Configurez et sécurisez le commutateur L3 CSW-01 :

a. Configurez son nom d’hôte et son suffixe DNS, désactivez la recherche DNS, activez le chiffrement des mots de passe type 7 et configurez la bannière du jour suivante : # Les acces sans autorisation sont interdits #.

b. Protégez l’accès enable avec le mot de passe "class". Ajoutez l’utilisateur "admin" avec le mot de passe "eni". Configurez l’accès console avec le mot de passe "cisco". Configurez l’accès VTY (SSHv2 uniquement) pour utiliser l’utilisateur "admin" et la synchronisation des logs pour tous les VTY. La clé RSA doit avoir un modulo de 1024 bits.

c. Créez les VLAN, les SVI (Switch Virtual Interface), le port-channel 1 et placez les interfaces G1/0/1, G1/0/2, G1/0/9, G1/0/24 et PortChannel 1 (LACP) dans leurs VLAN (ou agrégations) respectifs (respectives).

d. Configurez le routage RIPv2. Les interfaces VLAN ne doivent...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations